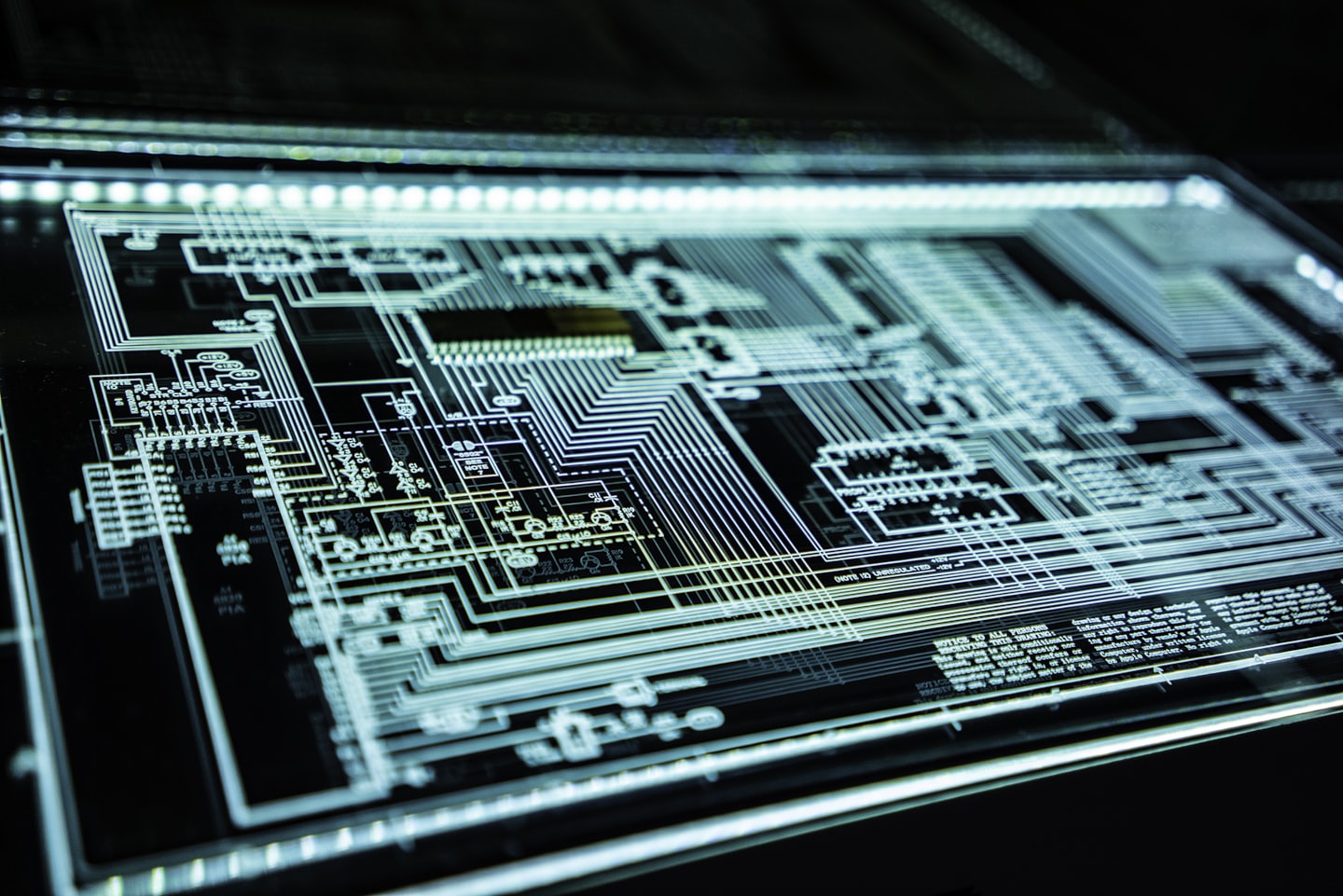

Kernprincipes voor robuuste cybersecurity

Ontdek hier waardevolle bronnen die uw kennis over security assessments en pentesten versterken.

Basisprincipes van IT-beveiliging

Leer de fundamenten van digitale bescherming en risicobeheer.

Geavanceerde beveiligingsmethoden

Verdiep u in tactieken voor het detecteren en voorkomen van cyberaanvallen.

Praktische toepassingen

Ontdek hoe u theorie omzet in effectieve beveiligingsmaatregelen.

Veiligheid start met kennis en voorbereiding

Hier vindt u heldere antwoorden op uw vragen over security assessments en pentesten.

Wat houdt een security assessment precies in?

Een security assessment analyseert uw digitale omgeving op kwetsbaarheden.

Waarom is een pentest essentieel voor mijn organisatie?

Pentesten simuleren aanvallen om zwakke plekken vroegtijdig te ontdekken.

Hoe kan Xploitr mijn digitale assets beschermen?

Wij bieden deskundig advies en oplossingen op maat voor optimale beveiliging.

Wat zijn de nieuwste trends in IT-security?

Wij volgen de laatste ontwikkelingen om up-to-date beveiligingsstrategieën te garanderen.

Hoe Xploitr werkt

Hier leggen we helder het stappenplan uit, zodat u precies weet hoe u onze security assessments en pentesten effectief inzet voor optimale bescherming.

1

Stap één: Voorbereiding

Eerst verzamelen we alle benodigde informatie en bepalen we de scope om een solide basis te leggen voor een grondige beveiligingsanalyse.

2

Stap twee: Uitvoering

Tijdens deze fase voeren onze experts diepgaande pentesten en security assessments uit, gericht op het identificeren van kwetsbaarheden.

3

Stap drie: Rapportage & Advies

We leveren een duidelijk rapport met bevindingen en geven deskundige aanbevelingen om uw digitale assets optimaal te beschermen.